資安通報:重大目標式勒索病毒攻擊通報

2020/11/24

威脅資訊

近期部分台灣企業遭駭客鎖定攻擊,利用 MS17-010 及CVE-2020-1472 (Windows Zerologon)弱點,對企業內部發動攻擊,成功取得DC系統登入帳號權限後,再透過橫向擴散,對其他內部系統發動攻擊,並散布特定勒索病毒以破壞系統運作。目前已有多家企業受害,造成企業運作與生產中斷,產生重大影響與財物損失。趨勢科技通知提醒用戶應加強注意並提升網路安全防禦層級並採取預警措施。

自我檢查

• 若有使用微軟網域服務等類型具中央管理、派送程式能力的系統,注意是否有異常設定、程式派送

• 網域中高權限的管理者帳號(Domain Admins、Enterprise Admins等)是否有異常登入,網域高權限群組是否有異常新增帳號

• DC主機、重要系統是否有異常檔案傳遞、遠端桌面登入事件

• 伺服器主機、重要系統是否受到內部其他電腦弱點攻擊或探測,釐清攻擊來源觸發原因

• 異常網域群組原則(GPO)、檔案建立、派送、排程工作

• 防毒軟體突然偵測大量事件

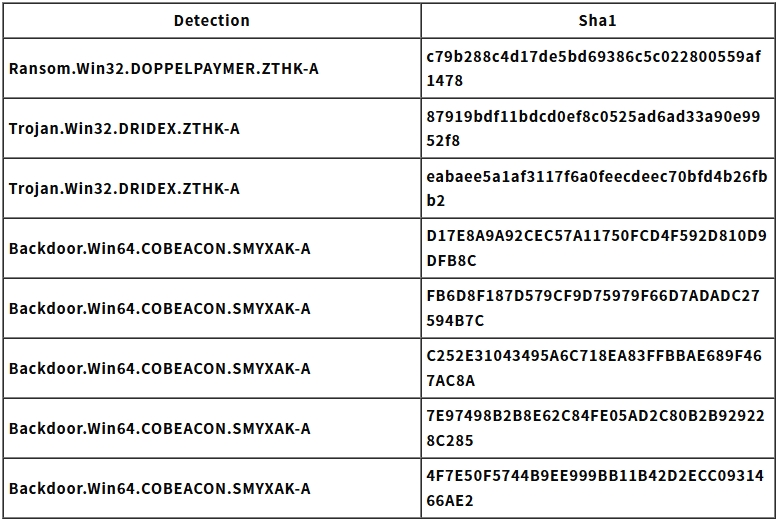

IOCs與病毒碼偵測

趨勢科技產品病毒碼版本16.341.00 已可偵測下列威脅,建議您使用以下IOCs 資訊進行普查,以確認環境是有相關紀錄,若發現遭駭客入侵情況,請立即針對可疑主機進行處理。

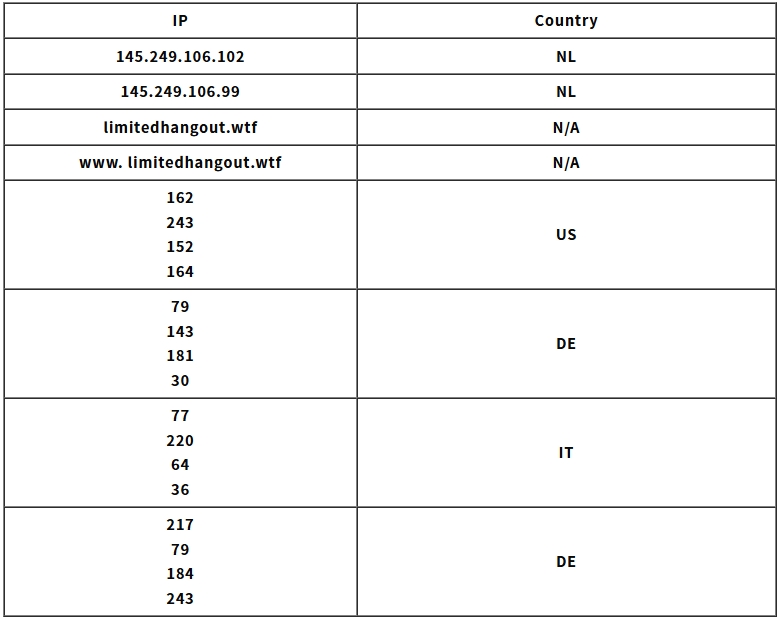

● 中繼站清單:

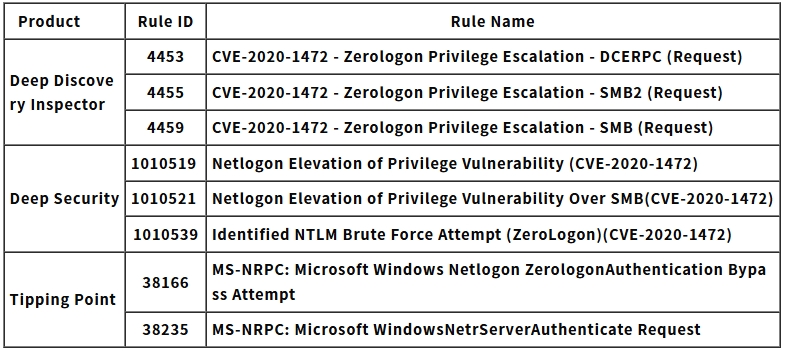

● 應立即修補CVE-2020-1472 (Zerologon 漏洞),並使用趨勢科技產品加強偵測與防護偵測相關規則如下:

CVE-2020-1472 弱點修補參考微軟說明, 參考連結 https://support.microsoft.com/en-us/help/4557222/how-to-manage-the-changes-in-netlogon-secure-channel-connections-assoc