安全性通告: Trend Micro Apex One與OfficeScan、WFBS安全性弱點通告

概要

發布日期: 2021/04/21

弱點編號: CVE-2020-24563 through 24565; CVE-2020-25770 through CVE-2020-25774;CVE-2020-28572, CVE-2020-28573, CVE-2020-28576, CVE-2020-28577, CVE-2020-28582, CVE-2020-28583,

作業系統: Windows

CVSS 3.0分數: 3.3-10.0

嚴重性: 高度

趨勢科技已經釋出Trend Micro Apex One、Apex One as a Service(SaaS)、OfficeScan XG SP1與Worry-Free Business Security的修補程式(CP)。此修補程式可修正舊版本產品中本機權限提升、存取控制與越界讀取資訊洩漏、伺服器遷移工具、繞過身分驗證、未驗證路徑遍歷與遠端刪除檔案等安全性弱點。

詳情

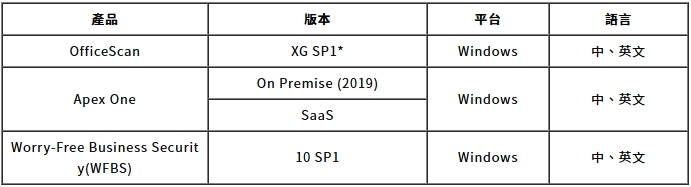

受影響版本:

解決方案

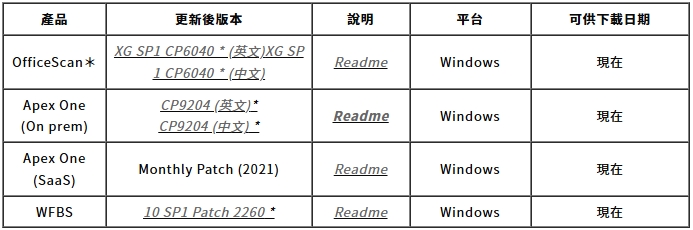

趨勢科技已經發布修補程式,以下產品請立即升級至最新版本

以上修正程式是解決本文所提及的諸項弱點之最低要求的版本,若後續有發表更新的產品更新或修正,我們也建議您安裝新推出的版本。

*進行Apex One升級之前,請務必閱讀「Apex One Patch升級須知」以確保升級過程順利。

*請先更新Apex One for Mac的版本至3.5.3714或以上,再進行Apex One Patch4的升級。

*用戶可至趨勢科技的下載中心查看並獲取產品所需的相關更新檔案。(如Service Pack等)。

*OfficeScan XG已經於2021/3/31終止技術支援,請安排時間進行升級,並參考此手冊操作。

弱點詳情

本修補程式包含以下弱點的修正:

● CVE-2020-24563: 繞過驗證弱點(Authentication Bypass) 弱點受影響產品: WFBS 10 SP1、OSCE XG SP1

受影響產品可能會允許本機攻擊者卸載Agent端選項(若有配置),並對其進行控制以提升權限並執行代碼。

*攻擊者必須先獲得在目標主機上執行低權限程式碼的能力,方能利用這些漏洞。

● CVE-2020-24564, CVE-2020-24565, CVE-2020-25770, CVE-2020-25771, CVE-2020-25772: 越界讀取資料洩漏(Out-of-Bounds Read Information Disclosure) 弱點 受影響產品: WFBS 10 SP1 、OSCE XG SP1

受影響產品中的越界讀取資料洩漏之弱點可能會允許本機攻擊者透過未經授權的帳號竊取敏感資訊。

*攻擊者必須先獲得在目標主機上執行低權限程式碼的能力,方能利用這些漏洞。

● CVE-2020-28574: 未經身分驗證的路徑遍歷任意檔案刪除(Unauthenticated Path Traversal Arbitrary Remote File Deletion) 弱點 受影響產品: WFBS 10 SP1

受影響產品中未經身分驗證的路徑遍歷任意檔案刪除之弱點可能會允許未經身分驗證的攻擊者於管理主控台上修改或刪除任意檔案。

● CVE-2020-25773: 伺服器遷移工具(ServerMigrationTool) DAT檔解析Double Free Remote Code Execution弱點 受影響產品: OSCE XG SP1

受影響產品伺服器遷移工具組件中的弱點可能會允許攻擊者在受影響的產品上執行任意代碼。

*透過此漏洞攻擊時需要與用戶進行互動以將設定檔匯入。

● CVE-2020-25774: 伺服器遷移工具(ServerMigrationTool) ZIP檔解析越界資訊讀取洩漏弱點 受影響產品: OSCE XG SP1

受影響產品伺服器遷移工具組件中的弱點可能會允許攻擊者觸發越界讀取資訊披露,從而將機密資料外洩給未經授權的帳戶。

*透過次漏洞攻擊時需要與用戶進行互動以訪問惡意頁面或檔案。

● CVE-2020-28572: 本機權限提升 (Local Privilege Escalation) 弱點 受影響產品: OSCE XG SP1、Apex One

受影響產品中的漏洞可能允許未經授權的用戶濫用產品安裝程序,以在更高權限的情況下使用其他惡意代碼重新安裝用戶端程式。

● CVE-2020-28573, CVE-2020-28576, CVE-2020-28577, CVE-2020-28582, CVE-2020-28583: 不當存取控制資訊洩漏( Improper Access Control Information Disclosure)弱點 受影響產品: OSCE XG SP1、Apex One

受影響產品中的漏洞可能允許未經授權的用戶連接到產品伺服器並洩漏資訊。例如伺服器管理的用戶端數量、版本號與伺服器名稱等資訊。

由於以上弱點的嚴重性,趨勢科技建議用戶盡早安裝以上修補程式。

緩解要素

以上攻擊方式通常需要透過存取具弱點的主機(實體或遠端)方可達成。除了維持主機保持更新外,我們也建議用戶定期檢查重要系統中的安全性原則與存取紀錄等,並讓主機處於最新的狀態。

微軟較新版的作業系統(例如Windows 10)也可防止部份系統弱點被利用,如hard link硬連結權限提升等。

然而,一個完整的攻擊儘管需要許多特定的條件配合達來完成,趨勢科技仍然強烈建議用戶盡早安裝此更新。