|

.TreeMenu_0 { text-align:left; line-height:135%; }

.TreeMenu_0 a { color:#444444; display:block; }

.TreeMenu_0 a:hover { color:#000000; }

.TreeNode_1 { }

.TreeNode_2 { }

.TreeNode_3 { }

.TreeNode_4 { }

.TreeNode_5 { }

.TreeNode_6 { }

.TreeNode_7 { }

.TreeNode_8 { }

.TreeNode_9 { }

.TreeNode_1 a { }

.TreeNode_2 a { }

.TreeNode_3 a { }

.TreeNode_4 a, .TreeNode_5 a, .TreeNode_6 a, .TreeNode_7 a, .TreeNode_8 a, .TreeNode_9 a { }

.TreeNode_1, .TreeNode_2, .TreeNode_3, .TreeNode_4, .TreeNode_5, .TreeNode_6, .TreeNode_7, .TreeNode_8, .TreeNode_9 { padding-top:2px; padding-bottom:2px; }

.TreeNode_1:hover, .TreeNode_2:hover, .TreeNode_3:hover, .TreeNode_4:hover, .TreeNode_5:hover, .TreeNode_6:hover, .TreeNode_7:hover, .TreeNode_8:hover, .TreeNode_9:hover { background:#dddddd; }

.TreeMenu_0 .ClassNum { color:#666666; }

.TreeMenu_0 .TreeNode_t { background:#aaaaaa; }

.TreeMenu_0 a.TreeItem_t { color:#ffffff; }

.TreeMenu_0 .ClassDesc { display:block; }

.dataBlogTree.Hori .TreeMenu_2 { text-align:center; }

.dataBlogTree.Hori .TreeGroup_3 { display:inline-block; }

.TreeMenu_0 a { font-family:$BlogTreeItemFont$; color:$color$; font-size:$size$; font-style:$style$; font-weight:$weight$; }

.TreeMenu_0 a:hover { color:$BlogTreeNodeHOverC$; }

.TreeNode_1:hover, .TreeNode_2:hover, .TreeNode_3:hover, .TreeNode_4:hover, .TreeNode_5:hover, .TreeNode_6:hover, .TreeNode_7:hover, .TreeNode_8:hover, .TreeNode_9:hover { background:$BlogTreeNodeHOverB$; }

.TreeMenu_0 a.TreeItem_t { color:$BlogTreeNodeTC$; }

.TreeMenu_0 .TreeNode_t { background:$BlogTreeNodeTB$; }

.TreeNode_1, .TreeNode_2, .TreeNode_3, .TreeNode_4, .TreeNode_5, .TreeNode_6, .TreeNode_7, .TreeNode_8, .TreeNode_9, .TreeNode_t { padding-top:$BlogTreeNodePadding$; padding-bottom:$BlogTreeNodePadding$; }

.TreeMenu_0 { border-bottom:$BlogTreeNodeBorderT$; }

.TreeNode_1, .TreeNode_2, .TreeNode_3, .TreeNode_4, .TreeNode_5, .TreeNode_6, .TreeNode_7, .TreeNode_8, .TreeNode_9, .TreeNode_t { border-top:$BlogTreeNodeBorderT$; }

.TreeMenu_0 { border-top:$BlogTreeNodeBorderB$; }

.TreeNode_1, .TreeNode_2, .TreeNode_3, .TreeNode_4, .TreeNode_5, .TreeNode_6, .TreeNode_7, .TreeNode_8, .TreeNode_9, .TreeNode_t { border-bottom:$BlogTreeNodeBorderB$; }

.TreeNode_1 a { background:$BlogTreeNodeImg1$ no-repeat; }

.TreeNode_2 a { background:$BlogTreeNodeImg2$ no-repeat; }

.TreeNode_3 a { background:$BlogTreeNodeImg3$ no-repeat; }

.TreeNode_4 a, .TreeNode_5 a, .TreeNode_6 a, .TreeNode_7 a, .TreeNode_8 a, .TreeNode_9 a { background:$BlogTreeNodeImg4$ no-repeat; }

.TreeNode_1 a { padding-left:$BlogTreeItem1Margin$; }

.TreeNode_2 a { padding-left:$BlogTreeItem2Margin$; }

.TreeNode_3 a { padding-left:$BlogTreeItem3Margin$; }

.TreeNode_4 a, .TreeNode_5 a, .TreeNode_6 a, .TreeNode_7 a, .TreeNode_8 a, .TreeNode_9 a { padding-left:$BlogTreeItemXMargin$; }

.TreeNode_4, .TreeNode_5, .TreeNode_6, .TreeNode_7, .TreeNode_8, .TreeNode_9 { float:$BlogTreeNode4Float$; }

.TreeNode_1, .TreeNode_2, .TreeNode_3 { clear:both; }

.TreeMenu_0 .ClassName { display:$BlogTreeNodeDispName$; }

.TreeMenu_0 { line-height:$BlogTreeNodeLineHeight$; }

.TreeMenu_0 .ClassNum { display:$BlogTreeNodeDispNum$; }

.TreeMenu_0 .ClassNum { font-family:$BlogTreeNodeFontNum$; color:$color$; font-size:$size$; font-style:$style$; font-weight:$weight$; }

.TreeMenu_0 .ClassDesc { display:$BlogTreeNodeDispDesc$; }

.TreeMenu_0 .ClassDesc { font-family:$BlogTreeNodeFontDesc$; color:$color$; font-size:$size$; font-style:$style$; font-weight:$weight$; }

.TreeMenu_0 .ClassImg { display:$BlogTreeNodeDispImg$; }

.TreeMenu_0 .ClassImg img { height:$BlogTreeNodeSizeImg$; }

.TreeMenu_0 .ClassImg img { margin-right:$BlogTreeNodeRightImg$; }

.TreeMenu_0 .ClassImg img { margin-bottom:$BlogTreeNodeBottomImg$; }

• $XmlID$ • $GroupName$ $CtrlBtn$ $Img$

$Title$

$SubTitle$

$Content$

|

.TreeMenu_0 { margin-left:0px; text-align:left; line-height:135%; }

.TreeMenu_0 a { padding-left:4px; color:#444444; }

.TreeMenu_0 a:hover { color:#000000; }

.TreeNode_1 { padding-left:0px; }

.TreeNode_2 { padding-left:0px; }

.TreeNode_3 { padding-left:0px; }

.TreeNode_4 { padding-left:30px; }

.TreeNode_5 { padding-left:45px; }

.TreeNode_6 { padding-left:60px; }

.TreeNode_7 { padding-left:75px; }

.TreeNode_8 { padding-left:90px; }

.TreeNode_9 { padding-left:105px; }

.TreeNode_1 a { padding-left:0px; }

.TreeNode_2 a { padding-left:0px; }

.TreeNode_3 a { padding-left:0px; }

.TreeNode_4 a, .TreeNode_5 a, .TreeNode_6 a, .TreeNode_7 a, .TreeNode_8 a, .TreeNode_9 a { padding-left:12px; }

.TreeNode_1, .TreeNode_2, .TreeNode_3, .TreeNode_4, .TreeNode_5, .TreeNode_6, .TreeNode_7, .TreeNode_8, .TreeNode_9 { padding-top:2px; padding-bottom:2px; }

.TreeNode_1:hover, .TreeNode_2:hover, .TreeNode_3:hover, .TreeNode_4:hover, .TreeNode_5:hover, .TreeNode_6:hover, .TreeNode_7:hover, .TreeNode_8:hover, .TreeNode_9:hover { font-weight: bold; }

.TreeMenu_0 .ClassNum { color:#666666; }

.TreeMenu_0 .TreeNode_t { background:#aaaaaa; }

.TreeMenu_0 a.TreeItem_t { font-size: 1rem; font-weight: bold; }

.TreeMenu_0 .ClassDesc { display:block; }

class=solutionAndProductBlogTree

|

| | |

|

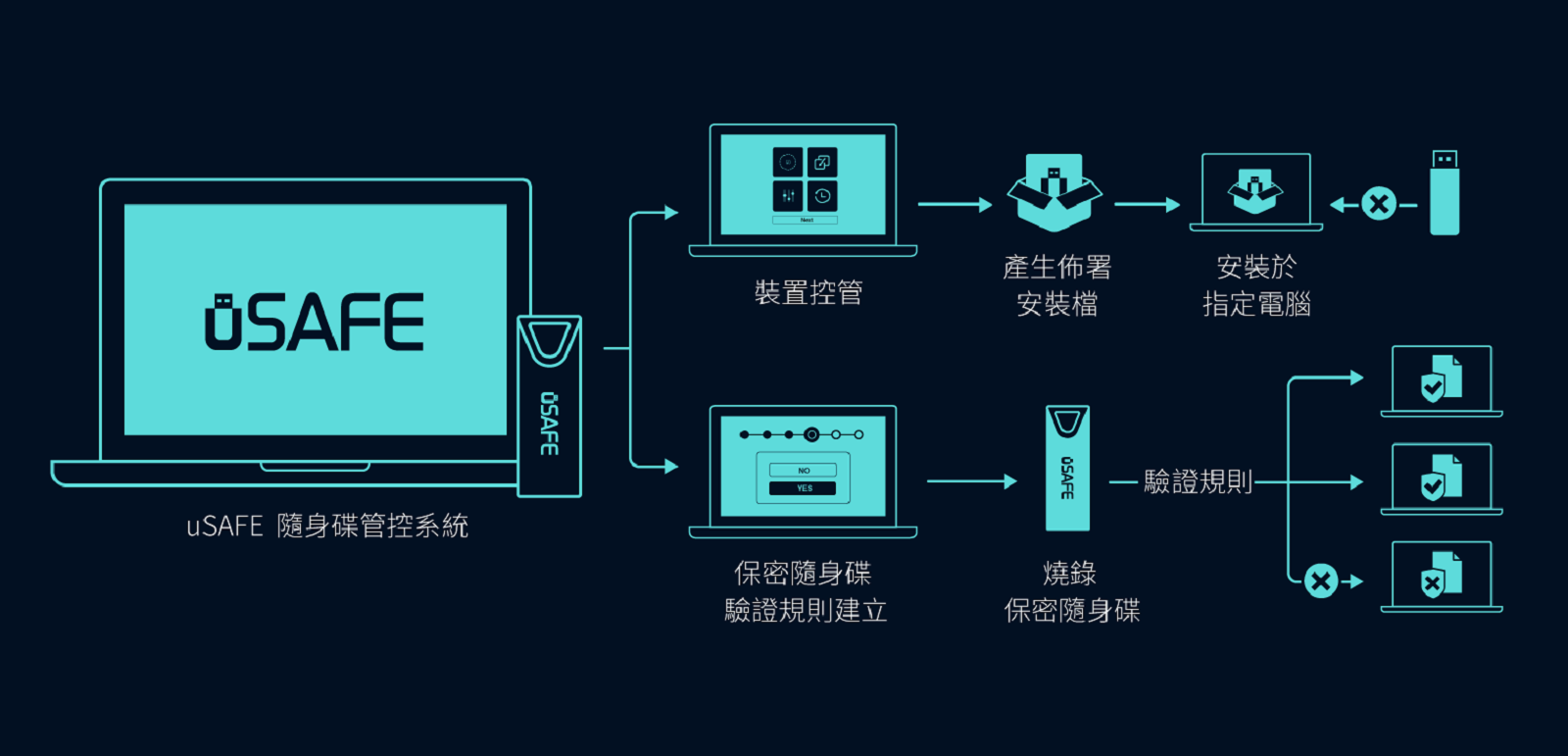

保護企業內部電腦安全共享資料uSAFE專為企業所設計的隨身碟管控系統,經由便捷的設定安裝,內部電腦將限定外接記憶體裝置的讀取,並可產生特定條件的「保密隨身碟」,符合條件資格才能讀取及寫入隨身碟資料,能有效預防不明的檔案或程式被置入隨身碟中,杜絕病毒入侵企業內部電腦,或隨身碟遺失被有心人士使用,保障企業內部裝置及資料的安全,且能為資料分享流程把關

嚴謹管理隨身碟資料的存取充份保護企業內部電腦智慧管理企業內部隨身碟 - 透過管理工具快速設定保密隨身碟以及產生佈署安裝檔,IT管理人員可輕鬆佈署內部電腦,兼具管理及使用面的方便性。

- 無須連線網路,隨身碟即可限定電腦的讀取或寫入,隨身碟資料還能經由密碼把關讀取,提供外部使用的彈性。

保密隨身碟,擁有多重驗證規則的保護

- 可設定電腦無法讀取任何外接式儲存裝置,僅能讀取保密隨身碟,有效管控內部裝置使用。

- 依需求設定驗證規則,包括帳號/密碼、設定碼(Pin碼)、登錄編輯程式的數值、 應用程式等檢查機制,多樣化的規則設定,符合資格者,才能使用保密隨身碟,並可自由選擇採行單一或多項驗證方式。

完整稽核記錄,管控隨身碟的使用行為

- 使用不合規範的隨身碟時,將顯示個人警示及移除訊息,提醒使用者,並會記錄於資料庫中;保密隨身碟若多次驗證失敗,隨身碟將會被鎖定,避免病毒入侵或重要資料外流。

- 管理工具可記錄完整的使用記錄,包括電腦名稱、登入帳號、保密隨身碟的讀取時間及序號、不合規隨身碟的資訊,並可針對特定保密隨身碟查詢其使用記錄,供管理人員查詢及調閱。

|

|

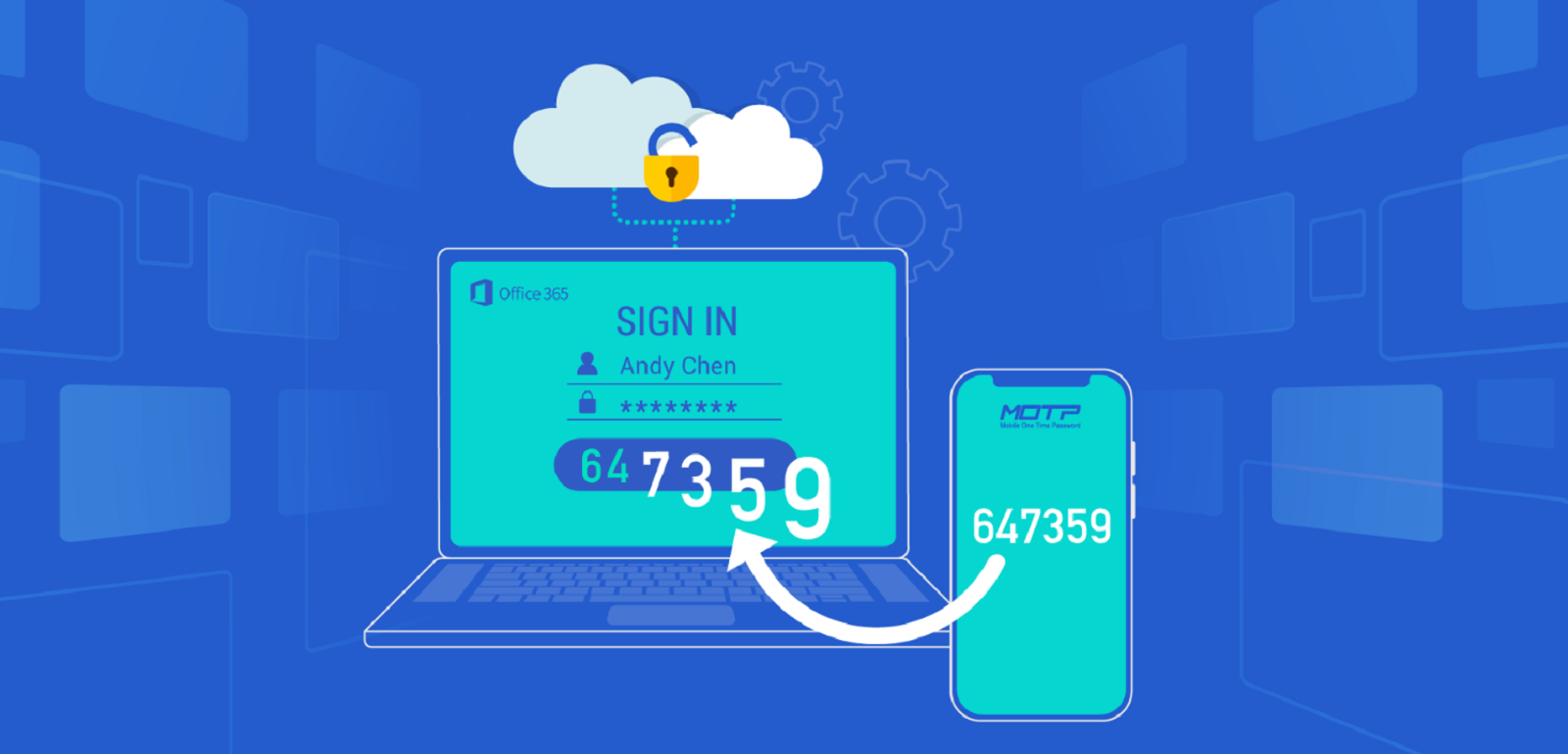

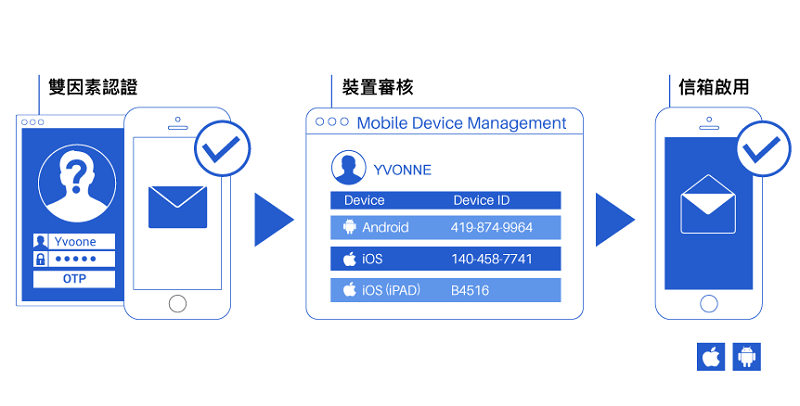

近年來政府與企業已將雙因素認證做為數位發展的重點建設,其優異的便利性與保密程度,成為取代傳統帳號密碼的最佳選擇,透過OTP動態密碼不斷更換的特性,保障帳戶的存取安全,有效解決帳號密碼被盜用的風險。

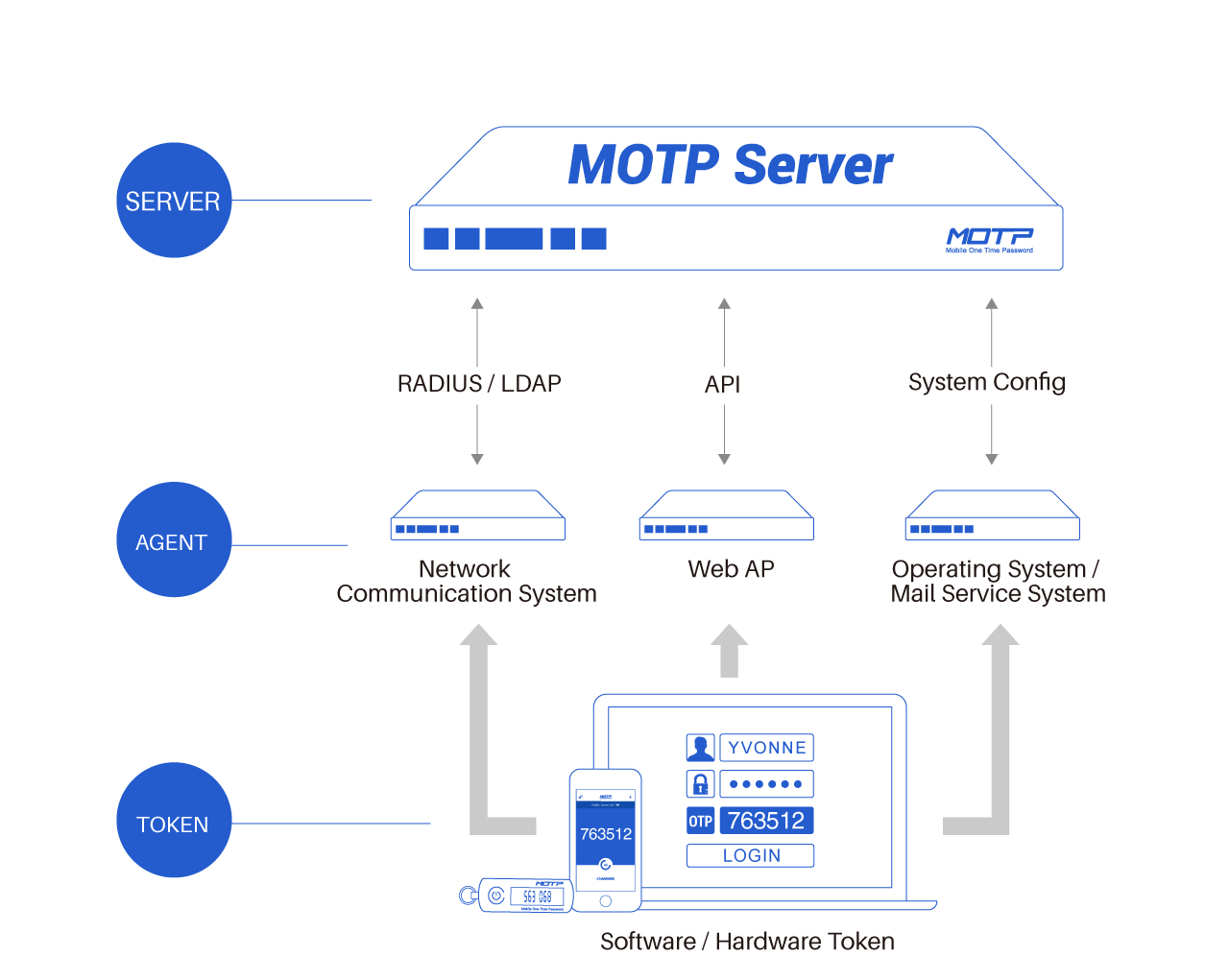

OTP(One-Time Password)指一次性密碼或動態密碼,所產生的密碼,具「不可預測、不可重複、使用一次」等特性。  完整的系統架構- 支援AD/ LDAP/ Data Base 帳號同步,亦可手動批次匯入

- 批次開通帳號,提供載具線上或離線綁定服務一對多綁定服務,帳號與載具皆可彈性綁定

- 載具遺失時,提供暫禁、解禁及OTP派發密碼功能

- 多語系Web-Based管理介面,便捷的自助使用者介面

- 智慧管理系統,提供群組及權限設定功能

- 完整稽核驗證記錄,並可整合Syslog協定

- 加密儲存金鑰,防止惡意攻擊

- 支援SAML(Security Assertion Markup Language),在網頁使用OTP進行單一登入(SSO, Single Sign-On),可應用於SalesForce、Dropbox、Evernote等網站

提供專業認證伺服器兩種伺服器架構供客戶選擇 : 虛擬伺服器VM (Virtual Machine Server ) 提供VM映像檔(Citrix / Vmware / Hyper-V),可直接安裝在現有VM伺服器中 設備伺服器(Applliance Server) 19吋/ 1U機架,內含500GB硬碟支援HA (Fail-over)機制,建立備援誋證伺服器(Active-Active模式) |  |

提供專業認證伺服器兩種伺服器架構供客戶選擇 : | 介接系統 | 應用 | 支援廠商( 詳請請參閱這裡) | | 網路通訊系統 | VPN,Firewall,UTM | Juniper, Cisco, Paloalto, Fortinet ......... | | 特權主控系統 | KVM, PAM | Cyberark , ATEN, splunk.......... | | 郵件服務系統 | Outlook Web Access, Active Sync, IBM Notes | Exchange, Outlook, Notes........ | | 虛擬桌面系統 | VDI | Vmware, CItrix , Microsoft, Amazon... | | 作業系統 | Windows, Linux, Mac | Windows, Linux, IBM , Mac OS...... | | 儲存系統 | NAS, Storage | QNap, Dropbox...... | | 專案管理系統 | Redmine, GitLab | Redmine, GitLab | | 企業資源規劃 | CRM, ERP, HRM | openbravo, SAP | | 客製化網頁 | ISS, Java Web Filter, .NET, ASP, JSP, PHP | php, ASP, Java...... | | 單一簽入 | SMAL | Salesforce, Akamai, Evernote...... |

多樣化認證載具軟體 | 載具 | 說明 | 優勢 | | 行動APP | 將MOTP Client APP安裝到手機、智慧型手錶、平板等行動裝置, 隨時隨地都能取得動態密碼,不僅提供毎60秒變化一次OTP,還具備便捷的Push APP功能。

●Time-based及Challenge-response | ● 無須購置硬體,使用門檻低 ● 成本低 ● 具即時性 | | Email | 使用者進行帳號登入時,MOTP伺服器就會發送一組OTP到使用者的E-mai,供使用者一次性使用。 ● On-Demand | ● 無須購置硬體,使用門檻低 ● 成本低 ● 具即時性 | | 簡訊 | 使用者進行帳號登入時,MOTP伺服器就會發送一組OTP簡訊,供使用者一次性使用。 ● On-Demand | ● 無須購置硬體,使用門檻低 ● 成本低 ● 具即時性 |

硬體 | 載具 | 說明 | 優勢 | | 長顯型T211 | OTP長時間顯現於螢幕,毎60秒變化一次。 ● Time-based | ● 低耗電 ● 液晶顯示,方便閱讀 | | 按鈕型T210 | 按下載具按鈕就能產生OTP,密碼有效時間為60秒。 ● Time-based及Event-based。 | ● 低耗電 ● 液晶顯示,方便閱讀 | | 顯示型智慧卡C221 | 輕按智慧卡上的按鈕就能產生OTP,顯示介面為電子紙,密碼有效時間為60秒。 ● Time-based及Event-based | ● 輕薄好攜帶 ● 支援Mifare晶片門禁系統或二代晶片金融卡 ● 按鍵次數:5,000次以上 | | 挑戰回應式T310 | 挑戰式:MOTP伺服器會發送一組Pin碼(挑戰碼)給使用者,使用者將Pin碼輸入載具後,載具就會產生相對應的OTP。 簽章式:用戶先輸入系統規範之簽章本文,如轉帳帳號及金額等資訊, 載具就會以簽章本文作為參數計算出對應的OTP。 ● Challenge-response | ● 無須購置硬體,使用門檻低 ● 成本低 ● 具即時性 | | 觸碰式 USB Y100 | 使用時直接接入電腦的USB插孔、輕按金屬按鈕後,即自動輸入動態密碼。 ● Time-based及Event-based | 輕按金屬按鈕,即可輸入密碼,快速方便 |

Push APP 推播認證透過行動裝置進行身份認證,隨身就能防範帳號被盜用的風險, 提供使用者即時的方便性,並將認證流程簡化為One Touch的使用方式。 ● 推播內容及形式皆可依企業需求規劃 ● 支援特殊系統設備(VDI/ VPN/ OWA/ WINLOGON) ● 透過Apple/ Google平台發送推播訊息,傳送全程加密 ● 可搭配離線型OTP使用,因應行動裝置無網路訊號的情形  | Trigger View 隨身信箱啟動行動郵件的身份認證工具,保障公司郵件信箱使用於個人行動裝置的安全性。 - 整合Exchange Server

- 高效管理企業郵件的收發機制

|

|

|

TrendMicro TippingPoint Threat Protection System超越新一代入侵防護 (NGIPS),提供毫不妥協的安全和效能 TrendMicro TippingPoint Threat Protection System  威脅防護: 超越新一代入侵防護(NGIPS)的即時偵測、管制與矯正TippingPoint產品能與Deep Security進階威脅防護解決方案整合,藉由預防性威脅防範措施、威脅分析與輕重緩急資訊,以及即時的管制與矯正,來偵測及攔截針對性攻撃惡意程式。 - 即時檢查並攔截內、外送與橫向移動的網路流量。

- 藉由即時、在線的管制並自動化矯正含有漏洞的系統來防禦網路。

- 採用機器學習技巧即時進行判斷,立即準確攔截惡意流量。

動態擴充性: 滿足最嚴苛的網路對效能擴充性與彈性的要求為高容量、高效能的企業網路提供無可匹敵的防護與效能。即時擴充效能需求來保護資料、關鍵基礎架構及含有漏洞的應用程式而不影響網路效能,且不論您採用實體或虛擬網路,都能隨著您的網路而移轉。 - 提供可從250 Mbpsbps擴充至120 Gbps的效能。

- 在市場領先的1U尺寸機箱當中提供高達40 Gbps的流量檢查吞吐量。

- 擁抱軟體定義網路防護,以服務方式部署入侵防護。

深層檢查: 完整的威脅分析與輕重緩急資訊提供您評估漏洞威脅輕重緩急所需的情報和環境資訊,全方位當握網路的狀況。透過深層的網路流量檢查來偵測及攔截傳統防護無法偵測的威脅。 - 消除SSL所帶來的盲點,將加密流量解開來檢查而不影響網路效能。

- 將可疑的入侵指標(IoC)送交Deep Discovery來進行進階威脅分析。

- 監控並攔截網址與可疑物件,並且支援使用者提供的惡意威脅名單。

部署彈性與投資保障TippingPoint藉由可從集中管理介面輕鬆安裝及管理的彈性部署選項,提供立即而持續的威脅防護以及出廠建議設定。 - 藉由容易安裝及管理的彈性部署選項簡化防護作業。

- 重新分配整個TPS 部署環境的授權而不需改變網路基礎架構。

- 輕鬆擴充效能與防護需求,採按用量付費的軟體授權方式。

關鍵字

TippingPoint,新一代入侵防護,動態擴充性,Deep Security,NGIPS

|

|

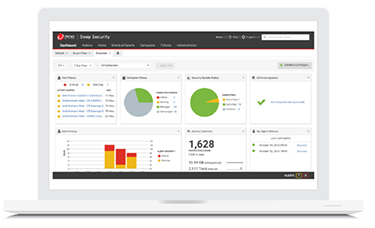

TrendMicro Deep Security Software TrendMicro Deep Security Software  強大的防護:更快防範更多威脅採用針對您的虛擬、實體、雲端及容器等混合環境設計且涵蓋最廣的混合雲防護功能,來偵測及防範漏洞、惡意程式與未經授權的變更。趨勢科技Deep Security可自動保護新增及現有的工作負載,藉由像機器學習與虛擬修補這類的技術,甚至連未知威脅也能防範。  專為混合雲設計的全方位防護Deep Security既能消除部署多套單一功能解決方案的成本,又能讓實體、虛擬、雲端及容器環境都獲得一致的防護。 - 涵蓋各個環境中的集中搜尋、檢視、政策及報表。

- 直覺的儀表板與可採取行動的分析資訊,加快事件回應速度。

- 透過單一解決方案來強制貫徹一致的防護,避免發生資安缺口。

密切的整合環環相扣的整合式防護

導入可融入開發營運流程且不會造成阻力的資安工具,成為DevOps信賴的夥伴並提升資安防護在企業內的落實狀況。 不拖慢您速度的防護

自動偵測新的工作負載並迅速提供防護,當您選擇雲端,您就是想要一個高動態環境來配合企業腳步。

防範攻擊、避免業務中斷

趨勢科技 Smart Protection Network™ 能提供: - 即時不斷更新和交叉關聯的全球威脅資料,讓您自動獲得防護。

- 持續監控超過 450 億個網址、電子郵件與檔案,比競爭對手更快攔截威脅。

- 1,000 多位全球專家 7 天 24 小時全天候監視威脅並防範攻擊。

|  |

滿足所有雲端防護需求的單一產品提供完整的工作負載防護功能來簡化作業, 藉由單一代理程式來保護任何環境當中的雲端原生應用程式、平台及資料。 - 採用入侵防護(HIPS) 和防火牆來主動防範網路威脅。

- 利用虛擬修補來防堵漏洞。

- 鎖定您的系統,利用一致性監控和記錄檔檢查在系統發生非預期變更時收到通知。

利用 Deep Security 軟體服務 (SaaS) 保護您的運算實體不須自行架設和維護防護基礎架構就能保護您敏感的企業工作負載。

Deep Security as a Service 能讓您: - 立即開通:註冊就能馬上開始保護您的伺服器。

- 藉由單一防護產品來同時保護資料中心和雲端的伺服器。

- 無須操心產品更新、維護或資料庫管理。

|  |

整合工具來簡化法規遵循讓您的混合雲或多重雲端環境加速達成法規要求並持續維持法規遵循狀態。儘管 AWS 和 Azure 皆通過各種法規認證,但您仍需自行負責保護放到雲端上的工作負載。藉由單一產品就能達成多種法規要求,簡化稽核證明的蒐集,讓您持續維持法規遵循狀態,包括:GDPR、PCI DSS、NIST 800-53、FedRamp、HIPAA/HITECH

關鍵字

Deep Security.混合雲防護, Smart Protection Network,工作負載防護

|

|

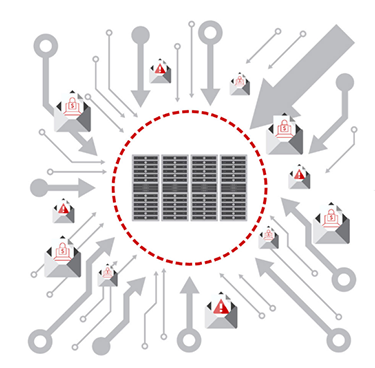

TrendMicro Deep Discovery Email Inspector TrendMicro Deep Discovery Email Inspector  勒索病毒偵測與攔截只需幾秒的時間,進階勒索病毒就有辦法將系統加密,而既然電子郵件是勒索病毒首頁的入人侵途徑,那就應該在它到達之前預先加以攔截。Deep Discovery Email Inspector能藉由進階威脅分析技巧來偵測及攔截勒索病毒的魚叉式網路釣魚郵件,防範已知及未知的大量攻撃。客製化沙盒模擬分析可偵測大量檔案變更、加密以及更改系統備份流程等行為。  強大且多面向的偵測能力全方位的偵測技巧:Deep Discovery Email Inspector採用XGen防護為基礎,融合了跨世代的技巧來確保最高偵測率與最低誤判 - 網站過濾與網址點閱二次分析

- 預判式機器學習,快速偵測未知惡意程式

- 客製化沙盒模擬分析並利用機器學習來偵測幕後操控通訊

客製化沙盒模擬分析客製化沙盒模擬分析採用符合使用者系統組態設定、驅動程式、已安裝應用程式及語言版本的虛擬映像。為了防止駭客躲避偵測,更具備所謂的「safe live mode」安全上線模式來分析多重階段的下載、網址、C&C等等。如此可發掘勒索病毒活動,如大量修改檔案、修改備份工作以及加密行為等。Deep Discovery Email Inspector在沙盒模擬環境當中運用執行中程序分析機器學習技巧來提升偵測能力。  最佳化且環環相扣完整的防護- 可透過Control Manager來提供集中掌握與監控,並根據嚴重性或主機來安排警示的優先順序。

- 與趨勢科技和其他現有投資的防護產品分享威脅情報。

- 與SIEM整合,如:Arcsight、IBM QRadar 及Splunk

虛擬裝置部署

為了提供更大的彈性,Deep Discovery Email Inspector 還能以虛擬伺服器方式部署在您自己的虛擬環境當中,並與 Deep Discovery Analyzer 硬體裝置連接。

需求

支援 VMware® ESXi 6.0 或 6.5,以及 Windows® Server 2012R2 或 2016 的 Microsoft® Hyper-V。

沙盒模擬分析需要 Deep Discovery Analyzer 硬體裝置。  偵測及攔截針對性勒索病毒。

超過 90% 的針對性勒索病毒攻擊都是從魚叉式網路釣魚攻擊開始。Deep Discovery Email Inspector 硬體或虛擬裝置,可部署在電子郵件傳遞路徑上來攔截這類郵件。它可藉由分析已知和未知的特徵模式和信譽評等來偵測最新的勒索病毒變種以及針對性攻擊。

防範資料外洩

Deep Discovery Email Inspector 是專為快速偵測進階惡意程式而設計,這類惡意程式經常能夠避開傳統資安防禦,將敏感資料和智慧財產傳送至企業外。藉由機器學習、特殊偵測引擎、密碼擷取以及客製化沙盒模擬分析就能偵測並防範這類資料外洩。  掌握狀況

全方位 360 度掌握經由電子郵件的針對性攻擊。集中掌握及監控,讓您與現有投資的其他防護分享威脅情報。 選購的閘道端垃圾郵件過濾 可讓 Email Inspector 根據寄件人、垃圾郵件與網路釣魚過濾規則、郵件內容來過濾內送的郵件,並提供外寄郵件的資料外洩防護以達成法規遵循要求。 降低成本 有了 Deep Discovery Email Inspector,您將大幅縮短矯正及防範針對性勒索病毒攻擊所需的時間。 |

|

TrendMicro Deep Discovery Inspector TrendMicro Deep Discovery Inspector  全面監控駭客會試圖使用一般不會監控的網路連接埠或特定網路通訊協定,然而趨勢科技Deep Discovery Inspector能監控所有網路連接埠和105種以上的通訊協定應用,因此能提供360度的全方位掌握。單一Deep Discovery Inspector裝置即可同時監控橫向擴散(亦即橫向移動)和縱向的流量。  簡化採用趨勢科技託管式偵測及回應(MDR)服務,讓趨勢科技竹的資安專家和領先業界的人工智慧技術協助您監控並判斷威脅的優先次序。趨勢科技分析師將7天24小時全天候監控、調查並回應Deep Discovery Inspector所發現的進階威脅。這項服務還可進一步延伸至端點偵測及回應,提供更多有關針對性攻擊的分析  客製化沙盒模擬分析有別於其他採用標準作業系統與應用程式範本的沙盒模擬分析,Deep Discovery Inspector採用客製化沙盒模擬環境,使用符合使用者系統組態設定、驅動式,已安裝應用程式及語言版本的虛擬映像。為了防止駭客躲避偵測,更具備所謂的「safe live mode」 安全上線模式來分析多重階段的下載、網址、幕後操縱(C & C)通訊等等。沙盒模擬分析可能內建在裝置當中、或當成可擴充的獨立功能  更全面的掌握透過封包擷取(pcap)來掌握所有網路活動,讓調查人員更容易在攻撃當下或事後搜尋相關線索。  防範資料外洩Deep Discovery Inspector 提供實體網路裝置,是專為快速偵測進階惡意程式而設計,這類惡意程式經常能夠避開傳統資安防禦,將敏感資料傳送至企業外。藉由特殊偵測引擎及客製化沙盒模擬分析就能偵測並防範這類資料外洩。  偵測針對性勒索病毒

運用已知和未知的特徵比對與信譽評等分析來偵測最新的勒索病毒攻擊,其客製化沙盒模擬分析可偵測惡意程式大量修改或加密檔案,以及更改系統備份回復流程的行為。

攔截魚叉式網路釣魚

Deep Discovery Email Inspector 可在魚叉式網路釣魚郵件到達信箱之前預先加以攔截,進而防範針對性勒索病毒攻擊。  發掘威脅

藉由業界標準的進階威脅情報分享機制隨時搶先威脅一步。 能自動分享威脅情報給各種趨勢科技及第三方資安解決方案,同時強化整個防護網的各個環節。

判斷威脅優先次序

藉由網路分析能有效判斷威脅的修先次序,深入掌握攻擊的情況。

關鍵字

Deep Discovery Inspector,針對性攻擊,勒索病毒,託管式偵測及回應服務,MDR,沙盒模擬分析

|

|

TrendMicro Apex One 重新定義端點防護 | 自動化 | | 趨勢科技 Apex One™ 防護提供了進階的自動化威脅偵測及回應來防範不斷成長、變化的威脅,包括無檔案式威脅和勒索病毒。我們跨世代融合的現代化偵測技巧,可提供最適調校的端點防護,發揮最大的效能與成效。 |

| 全面掌握 | | 藉由進階的端點偵測及回應 (EDR) 工具、強大的 SIEM 整合、開放的程式開發介面 (API),提供可採取行動的分析、更豐富的調查功能以及集中掌握能力。透過整合及擴充的 EDR 功能來執行威脅調查,或採用託管式服務來補強您的資安團隊 |

全方位 | | 在技術不斷演變的環境下,您需要能夠超越傳統防毒的防護。Apex One 在單一代理程式當中提供了威脅偵測、回應及調查能力。消除多重廠牌與多重控制台的困擾,藉由雲端軟體服務 (SaaS) 與企業內部署兩種選項提供部署彈性。 |

進階偵測技巧 Apex One 採用跨世代融合的威脅偵測技巧來提供最廣泛的防護,防範所有類型的威脅,為您提供: - 趨勢科技機器學習圖示

- 網路攻擊十字準心圖示

- 型錄圖示

- 行為分析圖示

|  |

| 終極的漏洞防護

Apex One Vulnerability Protection 不單只提供掃瞄,更採用主機入侵防護 (HIPS) 在修補更新釋出或能夠部署之前防堵已知及未知的漏洞: - 藉由創新的虛擬修補功能與世界級的威脅研究來防堵漏洞,消除資安風險。

- 將防護延伸至關鍵的平台及實體或虛擬裝置。

- 減少需要復原與緊急修補的停機時間。

- 根據 CVE、MS-ID 及嚴重性來搜尋漏洞。

- 善用我們業界領先的漏洞研究,能比任何其他廠商偵測更多漏洞。

|

整合式偵測及回應 運用新的技術來讓您提早偵測及回應威脅,不讓威脅有機會取得您的資料。將威脅偵測及回應延伸至端點、電子郵件及伺服器。 - 追蹤是否出現攻擊指標 (IOA) 並即時定義駭客的意圖。

- 掃瞄用戶時間軸 (監測資料) 看看是否出現入侵指標 (IOC) 以判斷針對性攻擊的影響層面。

- 藉由互動式根源分析圖來深入追查偵測事件,並採取隔離、終止執行程序或更新防護點等動作來加以回應。

|  |

| 能有效保護您敏感資料的防護 不論您的資料是否在網路上都能加以保護,並且讓您確切掌握及監控。端點加密*、整合式資料外洩防護以及裝置控管: - 涵蓋最廣泛的裝置、應用程式和檔案類型。

- 協助達成絕大多數的法規遵循要求,包括 GDPR。

- 採用全磁碟、資料夾、檔案或可卸除式媒體加密來保護資料。

- 設定精細的裝置控管與資料管理政策。

- 管理 Microsoft® BitLocker® 和 Apple® FileVault® 加密金鑰。

|

防範惡意軟體的強化式應用程式控管 防止未知及不當的應用程式在您的企業端點上執行。趨勢科技 Apex One™ Application Control 讓您: - 藉由客製化的鎖定、白名單及黑名單政策來攔截惡意軟體。

- 利用趨勢科技的應用程式分類與信譽評等情報來建立動態政策,減輕管理負擔。

- 交叉關聯來自數百萬筆應用程式事件的資料來發掘威脅,建立一個隨時更新的已驗證應用程式資料庫。

|  |

|

|

| 當面對資安防護所面臨的各種問題時, 你知道如何處理嗎?

1.事件不斷,要如何因應?

2.資安防護要怎麼做最有效?

3.資安設備一直投資,何時有停損點?

4.資安設備那麼多,要如何有效挑選?

5.預算不足,怎麼做好資安防護?

|

觀念對了,資安防禦就會對!

做好資安要有管理的流程及技術流程去著手,框架及風險是我們首要的目標!

1.利用框架及風險,有效的投資做好資安防禦。

2.評估無形的風險,貼近貴公司最佳資安防禦。

3.規劃短、中、長期如何投資做好資安防禦。

4.檢視資安防禦設備架構及風險量測。

方案說明:

1. 本服務不包含任何軟體授權及硬體設備

2. 歡迎來電(02-2696-0186 ) 或 來函洽詢 3. 或是請到關於我們留下您的訊息或需求 |  |

|

|

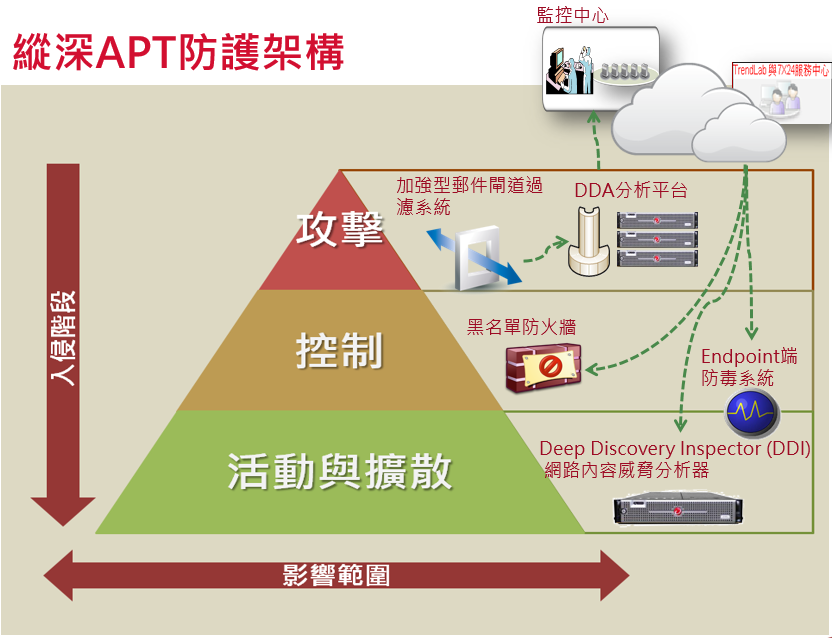

| 內部網路存在的風險你知道嗎?以下內容你瞭解哪一個?1. 隱藏未知的駭客工具?

2. 有未知的病毒蔓延?

3. 電腦與惡意中繼站有連線行為?

4. 傳送有惡意的檔案行為?

5. 重要主機有駭客工具開始內部橫向移動行為? |

最重要的是預防重於治療!!事前風險分析重於事後問題處理, 讓宏碁資訊資安團隊協助您~

1. 有效預防APT惡意程式

2. 有效監控C&C連線行為

3. 檢測攻擊活動與特性判斷

4. 傳輸檔案分析

5. 惡意網路行為及異常網路連線

6. 完整呈現攻擊流程及受影響程度 |  |

|

|

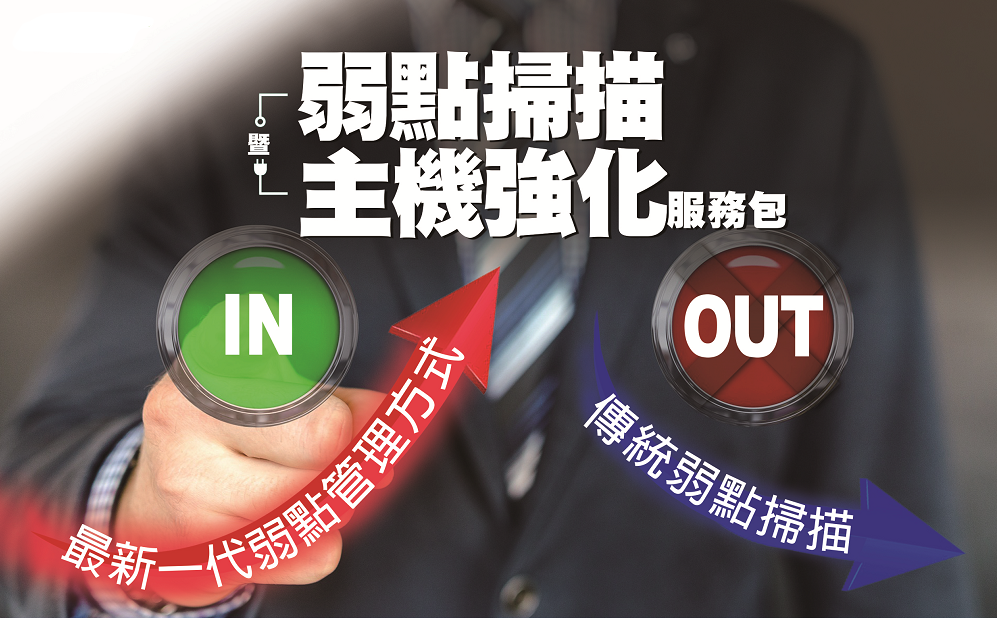

弱點掃描暨主機強化服務包最新一代弱點管理方式: IN 傳統弱點掃描 : OUT 當< 防禦攻擊> 已經轉化成為IT <管理攻擊> , IT所面臨的危機如下:

1. 組織內部IT資產混亂不明確?

2. 組織內部帳密命名原則不嚴謹?

3. 組織內部主機防禦管理的落差?

4. 組織內部主機未能做合規檢查?

宏碁資訊資安團隊幫您找出資安死角Top ! 提供最新一代弱點管理方式:

1. 授權掃描弱點評估 - 應用程式檢視

2. 合規性檢測 - 設定檔稽核

3. GPO合格式檢測 ( TW )

4. 系統強化檢查

提供容易解讀的漏洞情報資訊 及 彈性漏洞檢視方式!

|  |

|

|

| |

| | |

#PageCtrl { font-family:�s�ө���; text-align:center; }

#PageCtrl a { color:#666666; }

#PageCtrl a:hover { color:#ff6622; }

#PageCtrl .PageBtn { margin-left:3px; margin-right:3px; }

#PageCtrl .OtherPage {}

#PageCtrl .ThisPage { color:#000000; font-weight:bold; }

#PageCtrl .RecCount { font-weight:bold; }

|

|

| |